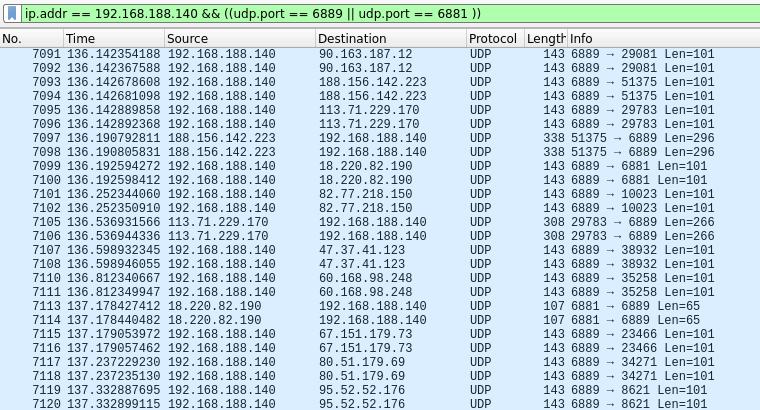

Bei einer Kontrolle des QNAP TS-212 bin ich auf dubiose Verbindungen gestoßen. Generell sind Verbindungen ja nichts ungewöhnliches auf einem NAS. Allerdings haben mich die ausgehenden Verbindungen skeptisch gemacht. Immer wieder tauchten dort eine Vielzahl von UDP Paketen auf. Mittels einem Man-in-the-middle Angriff hatte ich mich zwischen den NAS geschaltet. Wireshark habe ich benutzt, um den Netzwerkverkehr aufzulisten. Mit dem Filter

ip.addr == 192.168.188.140 && ((udp.port == 6889 || udp.port == 6881 ))

wurden mir nur die gewünschten Pakete angezeigt. Mir war bei den Verbindungen aufgefallen, das es sich immer um die Ports 6889 + 6881 handelt, daher habe ich den Filter auf die 2 Ports beschränkt.

Einige der Zielquellen habe ich überprüft. Dabei fand ich heraus, dass es sich um Verbindungen nach Somalia, Belarus, etc. handelt. Mir war nicht bewusst welcher Service auf dem NAS eigenständig Verbindungen nach genannten Orten aufbaut und ging schon vom Schlimmsten aus. Nach einer kurzen Recherche fand ich heraus, dass die Ports 6889 + 6881 zu Bittorrent gehören. Beruhigt hatte mich das vorerst nicht. Nach weiterer Recherche habe ich die Download-Station von QNAP als den Übeltäter ermittelt.

Download Station ist ein webbasiertes Download-Werkzeug, mit dem Sie Dateien aus dem Internet über BT, PT, Magnet-Link, HTTP/HTTPS, FTP/FTPS, Xunlei, FlashGet, qqdl und Baidu Cloud-Downloads herunterladen sowie RSS-Feeds abonnieren können. Mit der Funktion BT-Suche können Sie BT-Seeds einfach aufspüren und herunterladen und Ihr QNAP NAS in ein 24/7-Download-Center verwandeln.

https://docs.qnap.com/nas-outdated/4.2/SMB/de/index.html?download_station.htm

BT(Bittorrent)

https://docs.qnap.com/nas-outdated/4.2/SMB/de/index.html?download_station.htm

Verbindungseinstellung:

Geben Sie die Ports für BT-Downloads an. Die Standardportnummern sind 6881 – 6889.

Die Download-Station ist eine von mir nicht benutzte App, sodass ich diese ohne weiteres deinstalliert habe. Nach der Deinstallation hörten auch schon die dubiosen Verbindungen auf.

Randnotiz

Ich konnte die Download Station Verbindungen leider im Nachhinein nicht über netstat bzw. lsof festellen. Beide zeigten mir zwar Verbindungen an, aber nicht die, die ich über den MITM-Angriff sehen konnte. Dabei habe ich folgendes ausprobiert

while :; do netstat -uan | egrep '6881|6889' >> /share/Public/watch.log; done netstat: udp 0 0 0.0.0.0:6889 0.0.0.0:* # 18942 ist die PID vom Download Manager. while :; do lsof -Pp 18942 | grep IPv4 >> /share/Public/watch.log; done dsd 18942 admin 14u IPv4 3949996 0t0 TCP *:6889 (LISTEN) dsd 18942 admin 15u IPv4 3949997 0t0 TCP *:4433 (LISTEN) dsd 18942 admin 16u IPv4 3950002 0t0 UDP *:6889 dsd 18942 admin 26u IPv4 3950017 0t0 UDP *:6771 dsd 18942 admin 27u IPv4 3950018 0t0 UDP localhost:6771 dsd 18942 admin 28u IPv4 3950019 0t0 UDP localhost:46161 dsd 18942 admin 29u IPv4 3950020 0t0 UDP NA:6771 dsd 18942 admin 30u IPv4 3950021 0t0 UDP NAS:50750 dsd 18942 admin 31u IPv4 3950024 0t0 UDP *:1900 dsd 18942 admin 32u IPv4 3950025 0t0 UDP localhost:1900 dsd 18942 admin 33u IPv4 3950026 0t0 UDP localhost:35034 dsd 18942 admin 34u IPv4 3950027 0t0 UDP NAS:1900 dsd 18942 admin 35u IPv4 3950028 0t0 UDP NAS:38742 dsd 18942 admin 37u IPv4 3950056 0t0 UDP *:42835 # Die PID habe ich mit ps herausgefunden. dsd ist der Service für den Download Manager ps -aux | grep dsd 12004 admin 568 S grep dsd 18942 admin 4260 S /usr/sbin/dsd -level error -log /share/MD0_DATA/.qpkg/DSv3/log/dsd.log

Ich habe dabei ein while Endlosschleife benutzt, damit mir dauerhaft die Ergebnisse in die watch.log geschrieben werden. Zum erwünschten Ergebnis führte dies leider nicht.